CI/CD (cicd) - это практики и автоматизация, которые превращают изменения в репозитории в проверенную сборку, тесты и безопасное развертывание. CI отвечает за непрерывную интеграцию кода, CD - за доставку/деплой. Правильно настроенная цепочка снижает ручные операции, ускоряет обратную связь и делает релизы предсказуемыми даже при частых коммитах.

Краткий обзор: что важно помнить про CI/CD

- CI проверяет качество на каждом изменении: сборка + тесты + статический анализ должны быть быстрыми и повторяемыми.

- CD стоит начинать с доставки артефакта и деплоя в тестовую среду, а прод - включать после стабилизации.

- Самый частый провал - отсутствие единых правил: ветвление, версии, секреты, критерии "зелёного" пайплайна.

- "ci cd" даёт эффект только когда тесты и окружения воспроизводимы (Docker/infra-as-code), а не "на руках у DevOps".

- Внедрение ci cd проще, если идти итерациями: сначала build+unit, затем интеграционные, затем деплой-стратегии.

Основы CI и CD: принципы, отличия и зачем команде

CI (Continuous Integration) - автоматическая проверка каждого изменения: сборка, тесты, линтеры, формирование артефакта. CD бывает в двух смыслах: Continuous Delivery (всегда готово к релизу) и Continuous Deployment (автоматический прод-деплой при выполнении условий).

Как это ускоряет команду: меньше "ручных прогонов", меньше регрессий, быстрее выявляются дефекты (на уровне PR/merge), проще делать частые маленькие релизы.

Кому подходит: сервисы и веб‑приложения с регулярными изменениями, команда от нескольких разработчиков, есть потребность в частых релизах и стабильности.

Когда не стоит начинать с полного CD (коротко):

- нет минимального тестового покрытия и сборка нестабильна - сначала стабилизируйте CI;

- нет воспроизводимых окружений (всё "на сервере руками") - сначала контейнеризация/скрипты развёртывания;

- регуляторные требования требуют ручного контроля - делайте Continuous Delivery с ручным "approve" шагом.

Пример базовой проверки в пайплайне (Node.js):

npm ci

npm run lint

npm testПайплайн на примере веб‑приложения: шаг за шагом

Ниже - практическая схема "из коммита в развёрнутую среду" для типового веб‑приложения (API + фронт). Это и есть настройка ci cd пайплайна в минимально полезном виде.

Что понадобится (доступы и базовые требования)

- репозиторий Git (GitLab/GitHub/Bitbucket) и правила merge (обязательный pipeline pass);

- раннер/агент (GitLab Runner, GitHub runner или Jenkins agent) с Docker (или доступом к Kubernetes);

- реестр образов (GitLab Registry, GHCR, Harbor) и права на push/pull;

- секреты: токены/ключи (хранить в Secret Store инструмента, не в репозитории);

- минимум две среды: test/staging и production (разные переменные и доступы).

Минимальный сценарий пайплайна для веб‑приложения

- Build: собрать и зафиксировать артефакт (например, Docker‑образ) с тегом по SHA/версии.

- Test: прогнать быстрые тесты и линтеры, затем интеграционные (по мере зрелости).

- Publish: опубликовать артефакт в реестр (чтобы деплой был одинаковым везде).

- Deploy to staging: автоматический деплой в staging после успешных тестов.

- Deploy to prod: либо вручную (approve), либо автоматически при строгих условиях.

Пример сборки Docker‑образа и публикации:

docker build -t registry.example.com/app:${GIT_SHA} .

docker push registry.example.com/app:${GIT_SHA}Пример безопасного деплоя в Kubernetes (на staging):

kubectl -n staging set image deploy/app app=registry.example.com/app:${GIT_SHA}

kubectl -n staging rollout status deploy/appВыбор инструментов: когда брать GitLab CI, Jenkins, GitHub Actions или что‑то ещё

Под "cicd инструменты" обычно подразумевают связку: система CI (оркестрация), раннеры, реестр артефактов, секреты и деплой‑механизм. Выбор делайте от ограничений: где живёт код, какие окружения, кто администрирует, какие требования к аудиту.

| Инструмент | Когда брать | На что обратить внимание |

|---|---|---|

| GitLab CI | Код в GitLab, нужен "всё в одном" (репо+CI+registry+permissions) | Правильно настройте runners, protected variables и правила для protected branches |

| GitHub Actions | Код в GitHub, важны marketplace actions и быстрый старт | Жёстко ограничьте secrets, используйте environments с approvals для prod |

| Jenkins | Нужна максимальная кастомизация и контроль on-prem | Стоимость сопровождения: плагины, обновления, безопасность, контроль кредов |

| Другое (например, Argo CD для GitOps) | Основной фокус - деплой в Kubernetes по GitOps | CI и CD разделяются: CI собирает артефакт, CD синхронизирует состояние кластера |

-

Зафиксируйте "источник правды" и границы ответственности.

Решите, где живёт код и кто запускает pipeline: если репозиторий в GitLab/GitHub, чаще проще использовать нативный CI.- Правило безопасности: прод-деплой должен требовать отдельного разрешения (protected branch/environment).

-

Определите единый формат артефакта.

Для веб‑приложений чаще всего это Docker‑образ; для библиотек - пакет (npm/pypi/maven).- Пример тега:

app:${CI_COMMIT_SHA}+ дополнительноapp:release-1.2.3при релизе.

- Пример тега:

-

Соберите минимальный пайплайн: build → unit → publish.

Это "скелет", который быстро показывает ценность и позволяет масштабировать.- Пример команды сборки:

docker build -t $IMAGE:$SHA . - Пример запуска тестов:

pytest -qилиnpm test

- Пример команды сборки:

-

Добавьте staging-деплой с проверками.

Сначала деплой только в staging, с обязательным health-check и сбором логов на случай отката.- Пример проверки:

curl -fsS https://staging.example.com/health

- Пример проверки:

-

Подключите прод по модели "с ограничителями".

Используйте ручной approve, окна релизов или автоматический прод только для защищённых веток/тегов.- Правило: секреты прод окружения доступны только прод‑джобам и только из защищённых контекстов.

Быстрый режим: внедрение за одну итерацию

- Сделайте один общий workflow: build + unit + линтер на каждый PR/merge.

- Переведите сборку в Docker и публикуйте образ в реестр по SHA.

- Автоматически деплойте образ в staging и проверяйте

/health. - Включите ручной шаг прод-деплоя только для тега релиза.

Автоматизация тестирования: юнит, интеграция, контрактные и e2e в пайплайне

Цель - чтобы "зелёный" пайплайн действительно означал готовность к доставке. Ниже чек‑лист контроля качества, который удобно применять при внедрение ci cd.

- Юнит‑тесты запускаются на каждый PR/merge и укладываются в приемлемое время (не "полчаса ожидания").

- Линтер/форматтер обязательны и дают одинаковый результат локально и в CI (фиксируйте версии инструментов).

- Интеграционные тесты поднимают зависимости (БД/кэш/брокер) в контейнерах, например через

docker compose. - Контрактные тесты (consumer/provider) добавлены для критичных интеграций между сервисами.

- e2e запускаются на staging по расписанию или на релизные теги, чтобы не тормозить каждый коммит.

- Тестовые данные и миграции БД версионируются, прогон миграций входит в пайплайн.

- Пайплайн сохраняет артефакты: отчёты тестов, логи, coverage (минимум для диагностики падений).

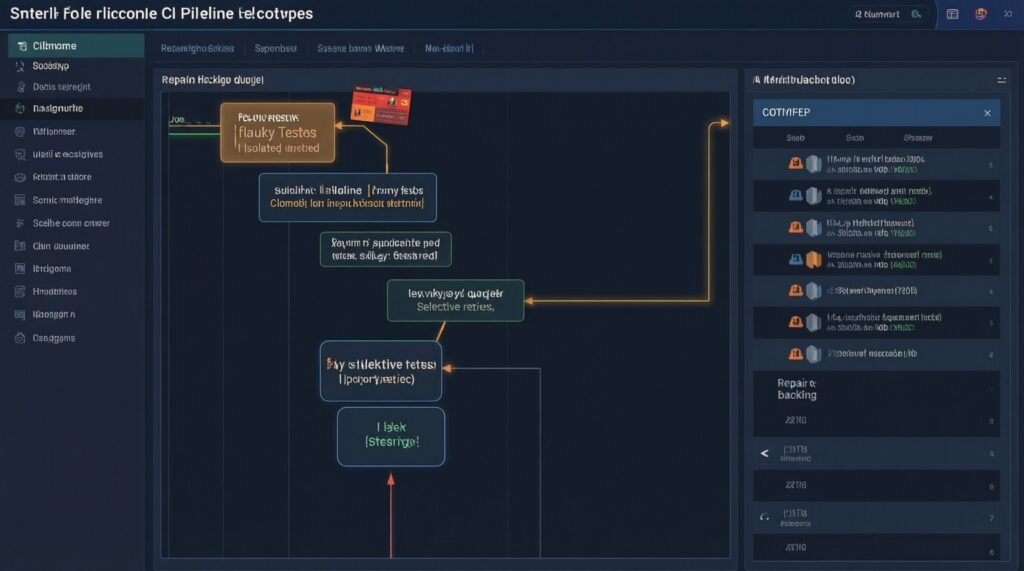

- Флаки‑тесты помечаются и выносятся в отдельный поток, но не "замалчиваются".

Пример интеграционного прогона с Docker Compose:

docker compose up -d --wait

pytest -q -m integration

docker compose down -vСтратегии развертывания: blue/green, canary, rolling и откат

Для CD важна не "скорость любой ценой", а управляемый риск. Выберите стратегию под сервис и инфраструктуру: rolling по умолчанию в Kubernetes, blue/green для быстрых откатов, canary для постепенной раскатки.

Частые ошибки, которые ломают релизы и откат:

- Нет автоматического health-check после деплоя (пайплайн считает успехом сам факт применения манифеста).

- Откат не проверен: команда умеет "катить вперёд", но не знает, как возвращаться на предыдущую версию.

- Секреты и конфиги меняются вручную на сервере, из-за чего окружения дрейфуют.

- Не зафиксированы версии миграций БД и порядок их применения; откат приложения невозможен из-за необратимой схемы.

- Canary включили без метрик и алертов: "постепенно" не значит "без контроля".

- Нет ограничения параллельных деплоев в одно окружение (гонки релизов).

- Отсутствует стратегия для фоновых задач/воркеров: выкатывают API, забывая про совместимость worker'ов.

- Деплой зависит от внешних ручных шагов без таймаутов и логирования (невозможно расследовать задержки).

Пример безопасного отката в Kubernetes:

kubectl -n production rollout undo deploy/app

kubectl -n production rollout status deploy/appМетрики и эффекты: как измерять скорость, надёжность и экономию времени

Чтобы cicd не превратился в "красивые джобы", заранее выберите, как измерять результат. Практичные варианты зависят от зрелости процесса и доступных данных.

- Метрики пайплайна (время/стабильность): длительность job'ов, доля успешных прогонов, время ожидания раннеров. Уместно, если основная боль - медленный feedback loop.

- Метрики релизов (поток изменений): частота деплоев, lead time от merge до staging/prod. Уместно, если хотите доказать ускорение поставки.

- Операционные метрики (качество в проде): количество инцидентов после релиза, время восстановления, доля откатов. Уместно, если цель - надёжность, а не только скорость.

- Метрики командной нагрузки: сколько ручных шагов осталось (ручные сборки, ручные тест-прогоны, ручные деплои). Уместно на старте, чтобы показать экономию времени без сложной аналитики.

Короткие ответы на практические вопросы внедрения

С чего начать внедрение CI/CD, если тестов мало?

Начните с CI: сборка, линтеры и минимальные юнит‑тесты на критичные модули. CD подключайте после того, как пайплайн стабильно "зелёный" и артефакт воспроизводим.

Как безопасно хранить секреты в пайплайне?

Храните секреты в Secret Store вашего CI (variables/secrets), ограничивайте доступ по окружениям и защищённым веткам. Никогда не логируйте секреты и не передавайте их через параметры командной строки без необходимости.

Нужно ли собирать Docker‑образы всегда?

Для веб‑приложений и микросервисов - чаще да, это упрощает одинаковый запуск везде. Для библиотек логичнее публиковать пакеты, но принцип тот же: один артефакт на один коммит/релиз.

Как понять, что настройка CI CD пайплайна сделана правильно?

Если один и тот же коммит проходит одинаковые проверки локально и в CI, а деплой в staging повторяем и откатываем - это хороший признак. Плохой признак - "работает только у Пети" или только при ручных правках на сервере.

Что делать, если пайплайн часто падает из‑за флаки‑тестов?

Изолируйте флаки‑тесты в отдельный job, добавьте ретраи только для подтверждённо нестабильных сценариев и заведите очередь на исправление. Не отключайте проверки молча - иначе CI перестаёт быть сигналом качества.

Какие cicd инструменты выбрать для небольшой команды?

Если код в GitLab - начните с GitLab CI; если в GitHub - с GitHub Actions: меньше администрирования и быстрый старт. Jenkins берите, когда нужна сложная кастомизация и вы готовы поддерживать инфраструктуру.

Можно ли делать CD без автоматического деплоя в прод?

Да, это частый и безопасный вариант: Continuous Delivery с ручным approve на прод. Вы получаете автоматизацию сборки, тестов и staging, сохраняя контроль релиза.